Архитектурен дефект в протокола MCP на Anthropic позволява отдалечено изпълнение на код

Изображение: Ox Security

Изследователи от Ox Security, Tenable и Oligo Security алармираха за критичен архитектурен дефект в протокола Model Context Protocol (MCP) на Anthropic. Уязвимостта позволява отдалечено изпълнение на код (RCE) и засяга широка екосистема от AI инструменти, SDK пакети и развойни среди [1].

Според данните, проблемът не е изолирана програмна грешка, а системен недостатък в дизайна на самия протокол и начина, по който той обработва локалните процеси.

Техническата същност на дефекта

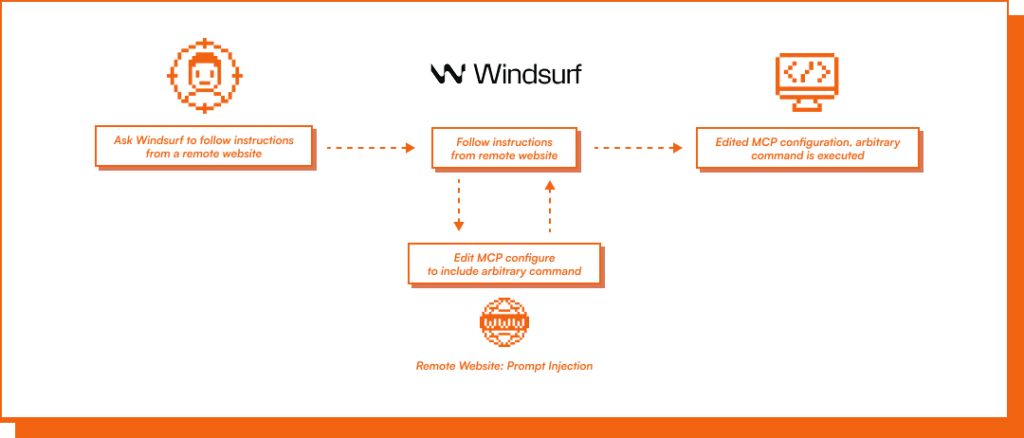

Проблемът се корени в използването на STDIO като лек транспортен механизъм за стартиране на MCP сървъри като подпроцеси. Текущата семантика на протокола позволява на атакуващите да използват „страничен канал“ за инжектиране на команди. Изследователите демонстрираха, че злонамерен MCP сървър или специално изработен процес може да изпълнява произволни команди на операционната система на хоста [1] [7].

Особено критична е уязвимостта CVE-2025-49596 (с рейтинг 9.4 по CVSS) в инструмента MCP Inspector. Той е бил доставян с твърде широки права по подразбиране: липса на задължителна автентификация, отдалечено достъпен потребителски интерфейс и възможност за стартиране на локални процеси [5] [9].

Изображение: Oligo Security

Мащаб на заплахата

Специалистите оценяват уязвимата повърхност на над 200 000 работещи инстанции и софтуерни пакети с повече от 150 милиона изтегляния. Засегнати са:

- Машини на разработчици и CI системи, използващи MCP Inspector.

- Облачни MCP сървъри и локални подпроцеси в производствени среди.

- Приложения и агенти, интегриращи MCP SDK за езици като Python, TypeScript, Java и Rust [1].

Реакция и митигация

От Anthropic признаха наличието на рискове, но описаха наблюдаваното поведение като „очаквано“ предвид дизайна на протокола. Компанията актуализира своите насоки за сигурност, но към момента не е предприела промени в самата архитектура на MCP [1] [2].

Експертите препоръчват следните незабавни стъпки:

- Актуализация: Инсталирайте последната версия на MCP Inspector (0.14.1 или по-нова), която включва подобрена валидация на входа и верификация на произхода (origin verification).

- Изолация: Ограничете мрежовия достъп до инструменти за разработка на MCP и ги стартирайте в изолирани среди.

- Контрол: Избягвайте използването на STDIO транспорт при работа с недоверени сървъри и прилагайте строга автентификация [1] [8].

Развитието на случая ще зависи от това дали Anthropic ще реши да промени семантиката на транспорта в протокола или ще разчита на защитни механизми на ниво индивидуална реализация.

Източници:

[1]: Anthropic MCP Exposes AI Supply Chain to RCE - Let's Data Science

[2]: Anthropic MCP design flaw enables RCE - The Register

[5]: How Tenable Research Discovered a Critical RCE on Anthropic - Tenable

[7]: MCP Supply Chain Advisory: RCE Vulnerabilities - Ox Security

[8]: CVE-2025-49596 - Model Context Protocol Security

[9]: Critical RCE Vulnerability in Anthropic MCP Inspector - Oligo Security